Já é notória a contaminação de Ransomwares no Brasil. Diversas empresas e órgãos públicos como prefeituras já foram contaminados por este malware que é o mais comentado hoje em dia.

Leitura recomendada: Ramsomware Saiba o Que é e Como Se Proteger

Existem diversas variações deste malware e uma delas que chamou a atenção recentemente é a TeslaCrypt.

Por isso, a Microsoft lançou uma ferramenta de resgate para milhares de máquinas Windows que foram infectados desde Agosto pelo ransomware-Encrypting File TeslaCrypt.

Juntamente com as últimas atualizações que são lançadas sempre na segunda terça-feira de cada mês, as famosas “Patch Tuesday”, a Microsoft atualizou sua ferramenta de remoção de software mal-intencionado para enfrentar o temido TeslaCrypt, ou Tescrypt.

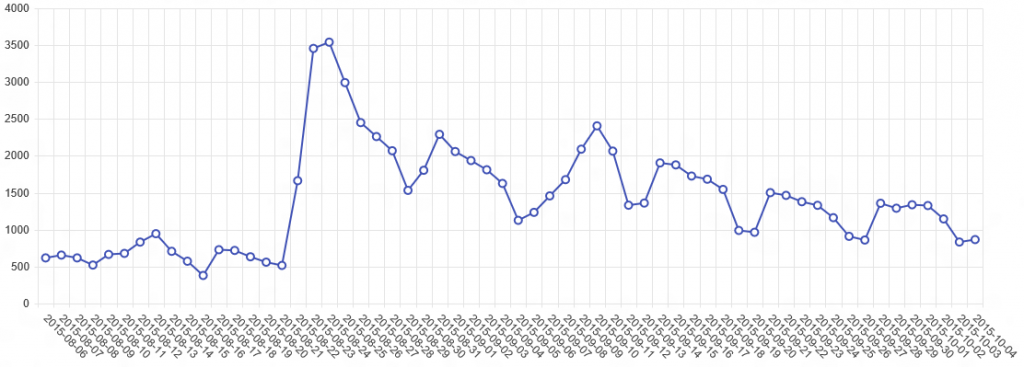

Dados de telemetria do Microsoft Windows pegou um grande pico de detecções para TeslaCrypt no final de agosto, saltando de 1.000 abaixo detecções por dia no início do mês para mais de 3.500 em 24 de agosto.

“Depois do pico, as detecções caíram, mas em geral se mantiveram mais elevadas do que antes que o primeiro pico no final de agosto”, observou a Microsoft.

Observe no gráfico:

O malware é normalmente entregue na carga útil de vários exploit-kits, incluindo Angler, uma operação de hacking que gerava estimados 60 milhões de dólares por ano que a Cisco interrompeu no início deste mês.

O pico agosto coincidiu com um relatório da empresa de segurança Malwarebytes detalhando um anúncio-malware generalizada, ou a campanha “malvertising” no final de agosto, que distribuiu o exploit-kit Angler para os visitantes de uma série de sites de notícias populares, incluindo o Microsoft MSN.com.

TeslaCrypt apareceu no radar no início de 2015, ganhando notoriedade por ter o público gamer como alvo. Após uma infecção, TeslaCrypt procura por tipos específicos de arquivos e, em seguida, criptografa-los com criptografia AES 256 e exige o pagamento em Bitcoin em troca de uma chave para abrir os arquivos.

Como notas da Microsoft, o que separa TeslaCrypt de outros ransomware é que ele também tem como alvo arquivos relacionados a software financeiro e fiscal.

A adição de TeslaCrypt na ferramenta de remoção de malware da Microsoft oferece uma opção de resgate adicional a uma ferramenta de decodificação da Cisco Talos Group e outro kit de resgate lançado em maio.

No entanto, a Microsoft observou que as variantes anteriores do TeslaCrypt armazenavam a chave privada como um arquivo na própria máquina, permitindo que as vítimas a usarem a ferramenta de descriptografia da Cisco Talos TeslaCrypt para descriptografar os arquivos com a chave privada armazenada localmente.

Mas variantes recentes armazenam a chave no Registro como dados binários, acrescentou. Essa mudança de tática foi observada pelo Kaspersky em um relatório detalhado sobre TeslaCrypt versão 2.0, que se apresenta às vítimas como CryptoWall – provavelmente, os pesquisadores da Kaspersky perceberam que isso coagiria as vítimas a pagar já que os arquivos criptografados com CryptoWall ainda não podem ser descriptografados.

Microsoft enfatizou que a melhor defesa contra ransomware é a “pré-defesa “, o que significa fazer backup de arquivos em um armazenamento offline.

fontes: zdnet, microsoft, cisco, kaspersky

Cleuber

Cleuber.com.br Linux e Muito Mais

Cleuber.com.br Linux e Muito Mais